Denne skadelige programvaren for Chrome Font Packs påvirker datamaskiner

Chrome-brukere vil kanskje være ekstra årvåken når de surfer på nettet i dag, da cybersikkerhetsfirmaet NeoSmart Technologies har oppdaget en smidig ny måte som hackere bruker for å få brukerne til å Unknowingly installere malware på sine datamaskiner.

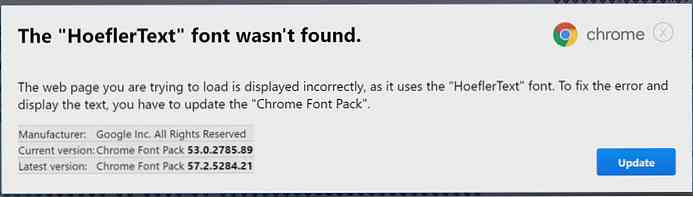

Først oppdaget av Mahmoud Al-Qudsi, forsøker forsøket bruker JavaScript til å erstatte normal tekst med feilkodede symboler og gibberish. Dette "Hack" vil da be brukeren om å oppdatere "Chrome Language Pack".

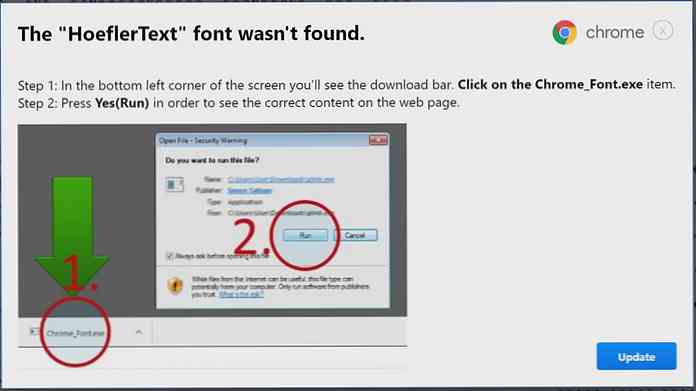

Klikk på "Oppdater" knappen vil føre til at nettstedet laster ned en fil som heter "Chrome Font v7.5.1.exe" som er en malware i forkledning. Det som skjer neste er ganske greit: brukeren åpner ".Exe" filen og installerer den på maskinen, og maskinen er nå kompromittert, noe som gir hackere tilgang til det.

Mens hele angrepet er ganske overbevisende, Det er noen skarpe feil som dette angrepet har. Den første store feilen er at dialogboksen for angrepet er hardkodd for å vise versjon 53 av Chrome, slik at de som er godt klar over den versjonen av Chrome de kjører, umiddelbart vil forstå at noe er av.

På toppen av det, laster du ned "Chrome Font Pack" ville føre til at Chrome-nettleseren flagg nedlastingen som "ikke lastes ned veldig ofte", Selv om Chrome ikke markerer filen aktivt som skadelig.

Til slutt, hele prosessen med å laste ned og utføre filen er misrepresentert mellom den tilhørende popupdialogen og den faktiske prosessen, for eksempel uoverensstemmelser i filens navn, samt en ikke-eksisterende UAC-ledetekst.

Interessant nok har denne skadelige programvaren klarte å unngå både Windows Defender og Chrome-skanninger. Videre avslører VirusTotal at malware i seg selv kan være en ny opprettelse, med tanke på det faktum at bare 9 av 57 antivirusskannere kunne identifisere malware takket være heuristics.

I mellomtiden er den beste måten å hindre enheten i å bli kompromittert med unngå å kjøre kjørbare filer fra kilder som virker skyggefulle.